"Телега": угроза корпоративным коммуникациям, о которой пока не говорят

Пока Telegram работает с перебоями, маркетинговые команды ищут быстрые решения. Одно из них: приложение "Телега". Работает без волшебства из 3х букв, без прокси и бесплатно. Многие уже установили его на рабочие устройства, не подозревая, что вместе с удобством получили системную дыру в безопасности корпоративных данных.

В этой статье разбираю техничку и рассказываю как всё устроено. Но если читать некогда, а стабильный Telegram нужен уже сейчас — в моём канале есть подробный пост-гайд: как сделать так, чтобы оригинальный Telegram работал без танцев с бубном. Вы будете контролировать весь трафик — без прокси непонятного происхождения и сторонних приложений.

Красные флаги, которые стоило заметить раньше

В маркетинге принято анализировать, прежде чем действовать. Но к выбору инструментов для коммуникаций этот принцип применяют редко.

"Телега" бесплатна. Разработка, серверная инфраструктура, агрессивное продвижение – всё это требует финансирования. Приложение ориентировано исключительно на российскую аудиторию, при этом Роскомнадзор, блокирующий куда менее заметные сервисы, его не трогает. Инфраструктура через цифровые следы ведёт к серверным мощностям VK.

Для маркетолога, привыкшего оценивать мотивы и бизнес-модели, этого достаточно, чтобы задать вопрос: в чём здесь монетизация?

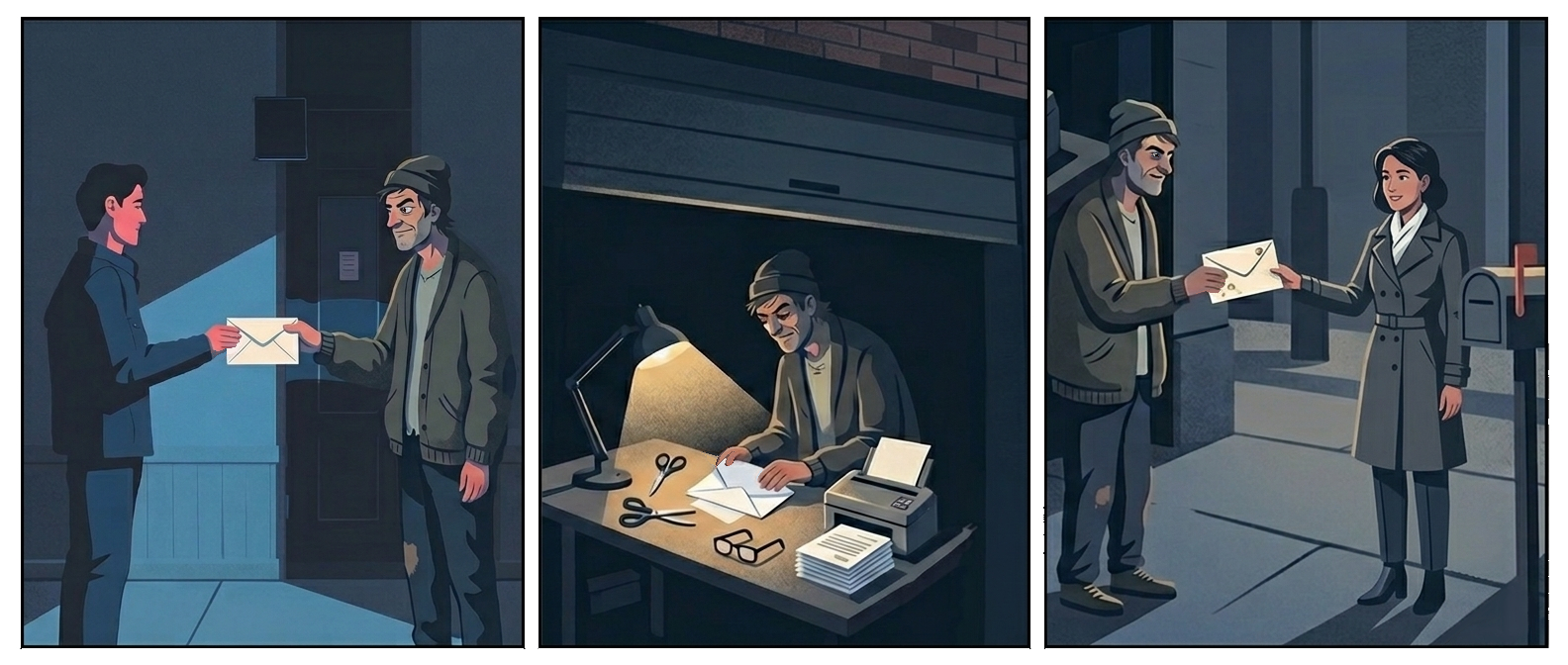

Как устроен перехват данных

Приложение реализует классическую схему MITM (man-in-the-middle). При запуске оно обращается не к серверам Telegram, а к собственному командному центру, откуда получает инструкции по маршрутизации трафика. Все сообщения, тексты, документы и медиафайлы проходят через серверы АО "ТЕЛЕГА" в расшифрованном виде и только потом пересылаются адресату.

Анализ кода подтвердил: в приложении присутствует дополнительный ключ шифрования RSA, отсутствующий в официальном клиенте. Этот ключ не принимается серверами Telegram, но работает с инфраструктурой "Телеги", что прямо доказывает факт расшифровки трафика на их стороне.

Дополнительно из клиента удалены два ключевых механизма защиты: секретные чаты со сквозным шифрованием и ротация сессионных ключей (Perfect Forward Secrecy). Результат: стабильный, долгосрочный доступ к переписке без необходимости повторной компрометации.

Что это означает для маркетинговых команд

Маркетинговые и коммуникационные отделы одни из наиболее уязвимых с точки зрения утечки данных. В рабочей переписке сосредоточено то, что представляет прямую ценность:

Стратегические данные. Планы кампаний, медиастратегии, позиционирование, бюджеты до публичного анонса – всё это конкурентная информация, утечка которой меняет расстановку сил на рынке.

Клиентские данные. Брифы, условия контрактов, контакты ЛПР на стороне клиента. Одна утечка и речь идёт о нарушении NDA и репутационном ущербе, который не измеряется медиабюджетом.

Данные по инфлюенсерам и партнёрам. Условия сделок, эксклюзивные договорённости, неанонсированные коллаборации.

Внутренние коммуникации. Согласования, правки, обсуждение чувствительных тем: от кризисных PR-ситуаций до кадровых решений.

При этом под перехват попадает не только ваша переписка, но и данные всех, кто пишет вам: клиентов, подрядчиков, журналистов. Они не знают, что на вашей стороне стоит посредник.

Инструменты цензуры и модерации: что внутри

Особого внимания заслуживают внутренние инструменты, обнаруженные в тестовых средах приложения.

Zeus — система обработки запросов на блокировку контента с ролевой моделью и формализованными SLA. В тестовых данных в качестве источника запросов фигурировал адрес с пометкой "РКН". Блокировка канала — в течение часа после запроса.

Cerberus — ML-система модерации в реальном времени. Классифицирует сообщения по ключевым словам, присваивает рейтинг опасности, инициирует автоматическое удаление или бан без участия человека.

Для коммуникационной индустрии это означает следующее: любой канал, группа или переписка, ведущаяся через "Телегу", потенциально подвержена внешнему управлению. Причём пользователь об этом не уведомляется. Блокировка отображается как "нарушение правил платформы", то есть ответственность перекладывается на Telegram.

Репутационное измерение

Использование "Телеги" на корпоративных устройствах — это не только вопрос информационной безопасности, но и вопрос ответственности перед клиентами.

Агентства и бренды, допустившие утечку клиентских данных через скомпрометированный мессенджер, несут репутационные и юридические последствия вне зависимости от того, знали ли они о механике перехвата. Незнание инструмента, которым пользуется команда, не является аргументом в переговорах с клиентом после инцидента.

Что сделать на уровне команды

Немедленно. Удалить приложение с корпоративных и личных рабочих устройств всех членов команды.

Обязательно. В официальном Telegram: Настройки → Устройства → Завершить другие сеансы. Сессия "Телеги" остаётся активной на серверах даже после удаления приложения. Этот шаг её принудительно закрывает.

Системно. Установить правило: любые нестандартные клиенты и альтернативные мессенджеры без проверки службой безопасности или ответственным лицом не используются в рабочих коммуникациях. Удобство здесь не аргумент, когда есть что терять.

По желанию. Для тех, кто хочет закрыть вопрос надолго: в этом посте рассказал, как сделать так, чтобы оригинальный Telegram работал без волшебства из трёх букв и прокси непонятного происхождения. А весь трафик находился полностью под вашим контролем.

Итог

Индустрия коммуникаций работает с доверием как с основным активом. Инструменты, через которые ведётся рабочая переписка, должны соответствовать тому же стандарту.